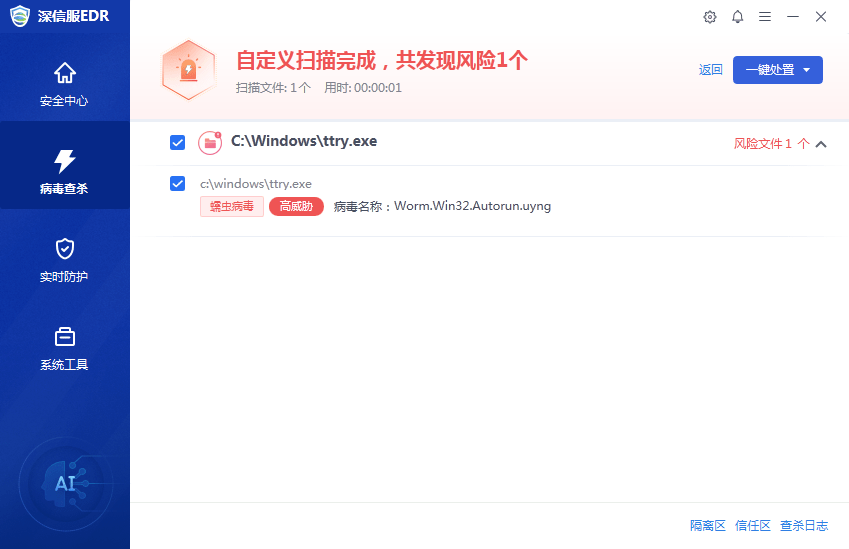

近日,深信服安全团队监测到一种名为incaseformat的蠕虫病毒在国内爆发, 该蠕虫病毒执行后会自复制到系统盘Windows目录下,并创建注册表自启动,一旦用户重启主机,使得病毒母体从Windows目录执行,病毒进程将会遍历除系统盘外的所有磁盘文件进行删除,对用户造成不可挽回的损失。

目前,已发现国内多个区域不同行业用户遭到感染,病毒传播范围暂未见明显的针对性。

病毒名称:incaseformat

病毒性质:蠕虫病毒

影响范围:多省市多行业发现感染案例,有规模爆发趋势

危害等级:高危,可导致用户数据丢失

病毒描述

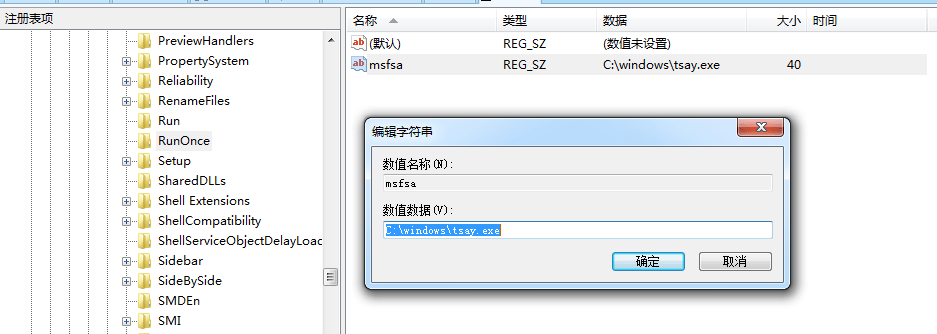

经分析,该蠕虫病毒在非Windows目录下执行时,并不会产生删除文件行为,但会将自身复制到系统盘的Windows目录下,创建RunOnce注册表值设置开机自启,且具有伪装正常文件夹行为:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\msfsa

值: C:\windows\tsay.exe

当蠕虫病毒在Windows目录下执行时,会再次在同目录下自复制,并修改如下注册表项调整隐藏文件:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\HideFileExt -> 0x1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL\checkedvalue -> 0x0

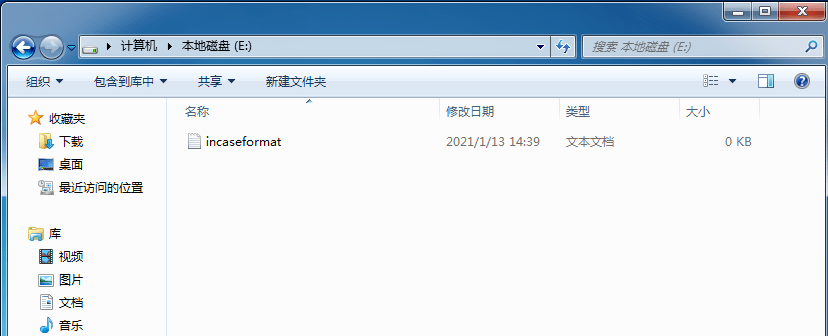

最终遍历删除系统盘外的所有文件,在根目录留下名为incaseformat.log的空文件:

解决方案

由于该病毒只有在Windows目录下执行时会触发删除文件行为,重启会导致病毒在Windows目录下自启动,因此,深信服安全团队建议广大用户在未做好安全防护及病毒查杀工作前 请勿重启主机:

1、 不要随意下载安装未知软件,尽量在官方网站进行下载安装;

2、尽量关闭不必要的共享,或设置共享目录为只读模式;深信服EDR用户可使用微隔离功能封堵共享端口;

3、 严格规范U盘等移动介质的使用,使用前先进行查杀;

4、 如发现已感染主机,先断开网络,使用安全产品进行全盘扫描查杀再尝试使用数据恢复类软件。 深信服为广大用户提供免费查杀工具,可下载如下工具,进行检测查杀:

64位系统下载链接:

http://edr.sangfor.com.cn/tool/SfabAntiBot_X64.7z

32位系统下载链接:

http://edr.sangfor.com.cn/tool/SfabAntiBot_X86.7z

与此同时,深信服安全感知平台、下一代防火墙、EDR用户,建议及时升级最新版本,并接入安全云脑,使用云查服务以及时检测防御新威胁。